- ¿Qué es la monitorización continua y por qué es importante?

La Monitorización Continua permite supervisar sistemas, redes y aplicaciones en tiempo real para detectar amenazas, vulnerabilidades y fallos de seguridad antes de que sean explotados. Su implementación minimiza tiempos de respuesta, reduce el impacto de ciberataques y asegura el cumplimiento de normativas. Las empresas que la adoptan fortalecen su seguridad y reducen riesgos operativos en un entorno digital en constante evolución.

- ¿Qué es el ciclo de gestión de vulnerabilidades?

El ciclo de gestión de vulnerabilidades es un proceso estructurado para identificar, evaluar, mitigar y monitorear vulnerabilidades en una organización. Se compone de las siguientes fases:

- Identificación: Uso de herramientas automatizadas y auditorías para descubrir vulnerabilidades.

- Evaluación: Análisis del impacto y criticidad de cada vulnerabilidad detectada.

- Priorización: Clasificación de riesgos en función de su gravedad y probabilidad de explotación.

- Mitigación o remediación: Aplicación de parches, configuración segura y medidas de protección.

- Verificación: Comprobación de la efectividad de las correcciones mediante pruebas de penetración.

- Monitorización continua: Seguimiento y actualización constante del estado de seguridad.

Este ciclo debe repetirse de manera periódica para garantizar la seguridad de los sistemas.

- ¿Cuál es la relación entre la gestión de vulnerabilidades y normativas vigentes?

La gestión de vulnerabilidades es clave para cumplir con normativas actuales, ya que se exige la identificación, evaluación y mitigación de riesgos en sistemas. Muchas de las normativas actuales incluyen controles específicos para la gestión de vulnerabilidades dentro de su enfoque basado en riesgos y/o establecen procesos estructurados para su tratamiento. Implementar una gestión continua de vulnerabilidades ayuda a fortalecer la seguridad, minimizar riesgos y garantizar el cumplimiento normativo.

- ¿Qué servicios de seguridad incluyen la gestión de vulnerabilidades?

En la gestión de vulnerabilidades se engloban fallos de seguridad procedentes de múltiples fuentes:

- Análisis de vulnerabilidades SAST/DAST/SCA/IAST

- Pruebas de penetración

- SIEM (Security Information and Event Management)

- Auditorías de seguridad

- Red Team

- ¿Qué incluye una política de gestión de vulnerabilidades?

Una política de gestión de vulnerabilidades establece directrices y procesos para identificar y mitigar riesgos de seguridad. Debe incluir:

- Objetivos y alcance: Definir qué sistemas y activos serán monitoreados.

- Frecuencia de análisis: Especificar la periodicidad de escaneos de vulnerabilidades.

- Priorización de riesgos: Clasificación de vulnerabilidades según su impacto y urgencia.

- Planes de mitigación: Estrategias para corregir o reducir el impacto de vulnerabilidades (SLAs y Security Gates).

- Roles y responsabilidades: Asignación de tareas dentro del equipo de seguridad.

- Cumplimiento normativo: Alineación con regulaciones

Beneficios de la monitorización continua y gestión de vulnerabilidades

Prevención de ciberataques

Minimiza la exposición a vulnerabilidades y previene brechas de seguridad mediante escaneos y auditorías constantes.

Reducción de riesgos operativos

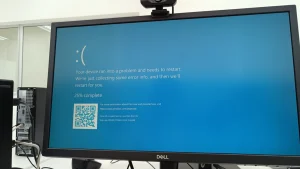

Las interrupciones por fallos de seguridad pueden afectar la continuidad del negocio. Una monitorización continua ayuda a identificar y corregir problemas antes de que causen daños.

Cumplimiento de normativas y regulaciones

Asegura el cumplimiento de las normas y regulaciones. Cumplir con estándares no solo protege la información, sino que también evita sanciones y pérdida de confianza de los clientes.

Visibilidad en tiempo real

Identifica ataques, anomalías y fallos en tiempo real, facilitando una respuesta rápida y efectiva ante cualquier incidente.

Protección de datos sensibles

Las filtraciones de datos pueden generar pérdidas económicas y de reputación. Adoptar una estrategia de seguridad proactiva ayuda a proteger la información de clientes.

Optimización de la infraestructura de TI

Permite un control centralizado de la infraestructura, detectando sistemas obsoletos o configuraciones inseguras.

Metodología de monitorización continua y gestión de vulnerabilidades

La monitorización continua y gestión de vulnerabilidades sigue un proceso estructurado para detectar, analizar y mitigar amenazas en tiempo real, garantizando la seguridad y estabilidad de los sistemas.

Gestión de vulnerabilidades y monitorización continua

En un entorno digital en constante evolución, la gestión de vulnerabilidades y la monitorización continua son esenciales para proteger la infraestructura y los datos críticos de tu negocio. Cada día surgen nuevas amenazas que pueden ser aprovechadas por los ciberdelincuentes, por lo que es clave contar con un enfoque proactivo que permita:

-

Identificar, evaluar y corregir vulnerabilidades antes de que sean explotadas.

-

Detectar y responder a incidentes en tiempo real mediante el análisis continuo de eventos y tráfico de red.

-

Optimizar la seguridad general y minimizar el impacto de posibles ataques con acciones preventivas.

Ambas prácticas refuerzan la ciberresiliencia y mejoran la capacidad de respuesta ante riesgos.

Herramientas clave para proteger tu software con Ciberso

Para garantizar una protección efectiva frente a amenazas, es esencial contar con herramientas especializadas que permitan una monitorización continua y una gestión proactiva de vulnerabilidades. En Ciberso implementamos soluciones avanzadas que combinan tecnología, análisis y experiencia para asegurar tus sistemas, redes y aplicaciones. Nuestro enfoque incluye:

-

Uso de herramientas como escáneres de vulnerabilidades, IDSs y plataformas SIEM para detectar y mitigar debilidades en tiempo real.

-

Implementación de auditorías de seguridad y análisis automatizados para reforzar la postura defensiva.

-

Monitorización continua 24/7 para reducir riesgos, anticipar amenazas y garantizar el cumplimiento normativo.

Con Ciberso, proteges tu infraestructura con una solución integral y adaptada a las necesidades de tu negocio.

Preguntas Frecuentes sobre la gestión de vulnerabilidades de seguridad

También te puede interesar

Solicita más información

Si necesitas contactar con nosotros, puedes rellenar el formulario a continuación. Nos pondremos en contacto contigo lo antes posible.

Contáctanos

Para preguntas, asistencia técnica u oportunidades de colaboración a través de la información de contacto facilitada.

681 286 002

681 286 002

info@ciberso.com

C. de Santa Leonor, 65, Edificio C Planta 4,

info@ciberso.com

C. de Santa Leonor, 65, Edificio C Planta 4,San Blas-Canillejas, 28037 Madrid